「うちの会社は大丈夫」では済まない。数億円の損失リスクを孕むインシデントを事例から学ぶ

今日のビジネス環境において、Webシステムやスマートフォンアプリは企業の成長を支える不可欠なインフラとなりました。しかし、その利便性の裏側で、サイバー攻撃による脅威は年々深刻化しています。

「うちの会社は中小企業だから狙われないだろう」

「セキュリティ対策はコストがかかるから後回しにしたい」

そうしたお考えも一つの選択肢ではありますが、実際にインシデントやトラブルが発生した際の「見えないコスト」は想定以上に大きいものです。

具体的な被害のイメージを持っておくことが、効率的なリスク管理の第一歩になります。

本コラムでは、2025年に警察庁が発表した最新の統計や日本ネットワークセキュリティ協会(JNSA)の調査レポートをもとに、現代の企業が直面しているサイバーリスクと、その対策について解説していきます。

1.増加するサイバー攻撃

Webシステムやスマートフォンアプリの利便性が飛躍的に向上する一方で、それらを標的としたサイバー攻撃の手口は巧妙化し、その勢いはとどまる所を知りません。

警察庁が発表した最新の統計資料「令和7年上半期におけるサイバー情勢」を紐解くと、現代の企業が置かれている極めて厳しい状況が浮き彫りになります。

1-1.過去最多水準で推移するサイバー犯罪

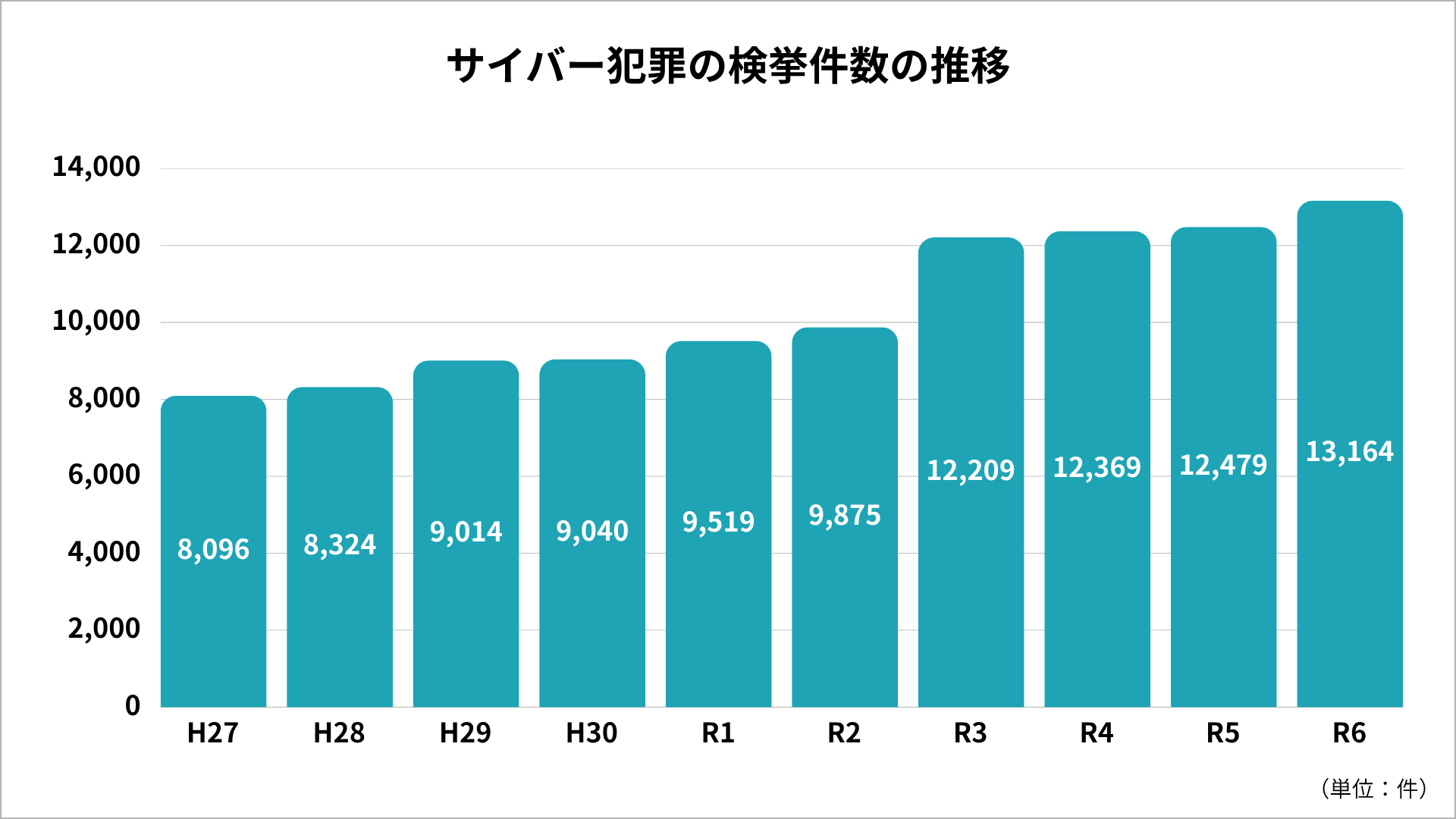

警視庁のデータによると、平成27年からサイバー攻撃の検挙数が右肩上がりで推移していることが分かります。令和7年上半期においては、6,625件に達し、前年同期(5,838件)から約11.3%増加して過去最多を更新しました。

引用元:警察庁サイバー警察局:「令和7年上半期におけるサイバー空間をめぐる脅威の情勢等について」

引用元:警察庁サイバー警察局:「令和7年上半期におけるサイバー空間をめぐる脅威の情勢等について」 1-2.止まらないランサムウェアの脅威

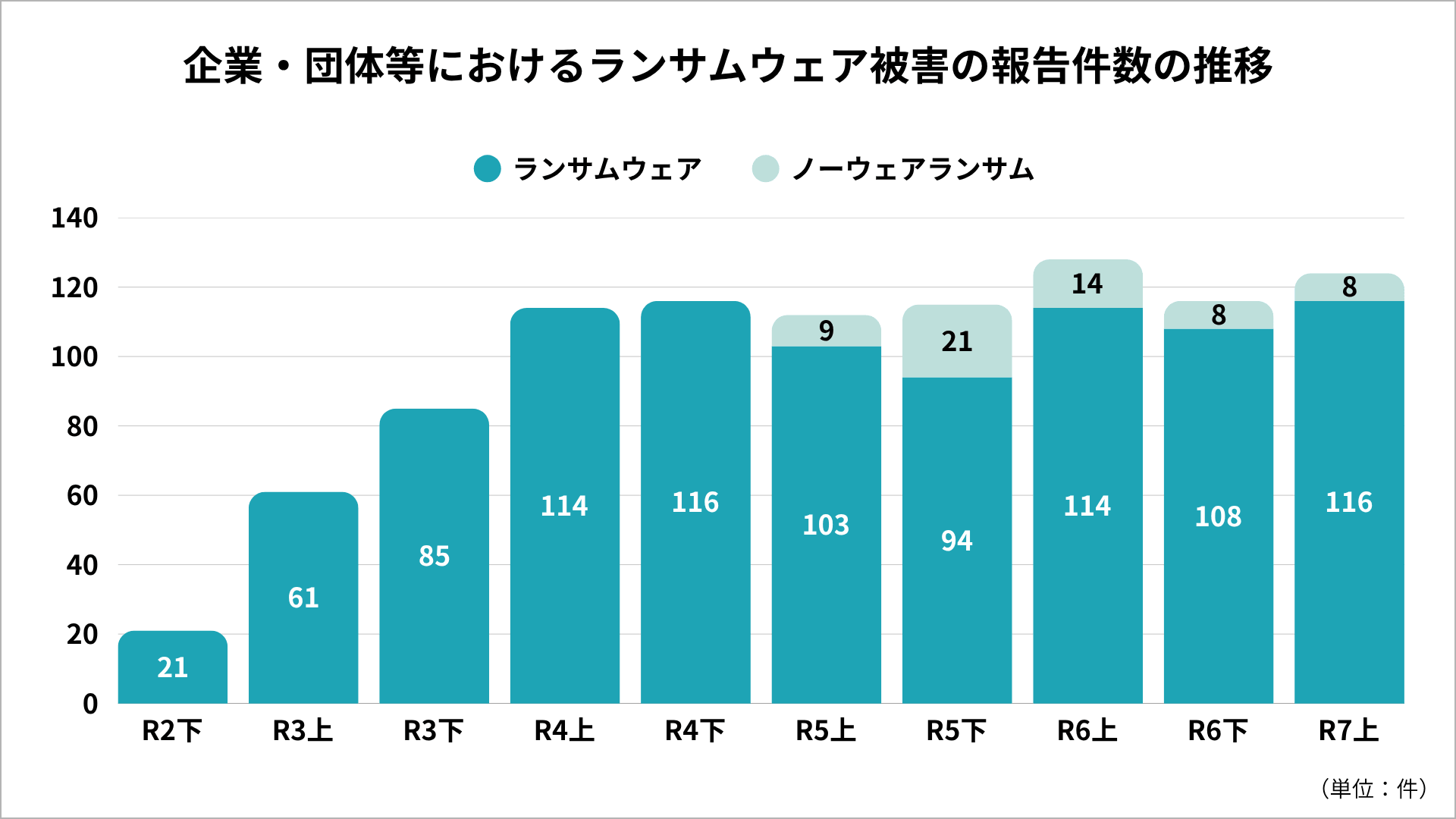

企業の事業継続を脅かす最大の懸念事項である「ランサムウェア」の被害は、令和7年上半期だけで116件報告されています。この数字は約5年前と比較しても5倍以上、また公にされたものに限られるため、潜在的な被害を含めればさらに大きな数に上ると推測されます。

さらに近年では、データを暗号化せずに「情報を盗み出したこと」だけを根拠に脅迫を行う「ノーウェア・ランサム(データ窃取型攻撃)」も増加しています。

これは、従来の「バックアップがあれば復旧できる」という対策だけでは不十分であることを意味しており、Webシステムの入り口における防御策の再構築が、これまで以上に大切になっています。

引用元:警察庁サイバー警察局:「令和7年上半期におけるサイバー空間をめぐる脅威の情勢等について」

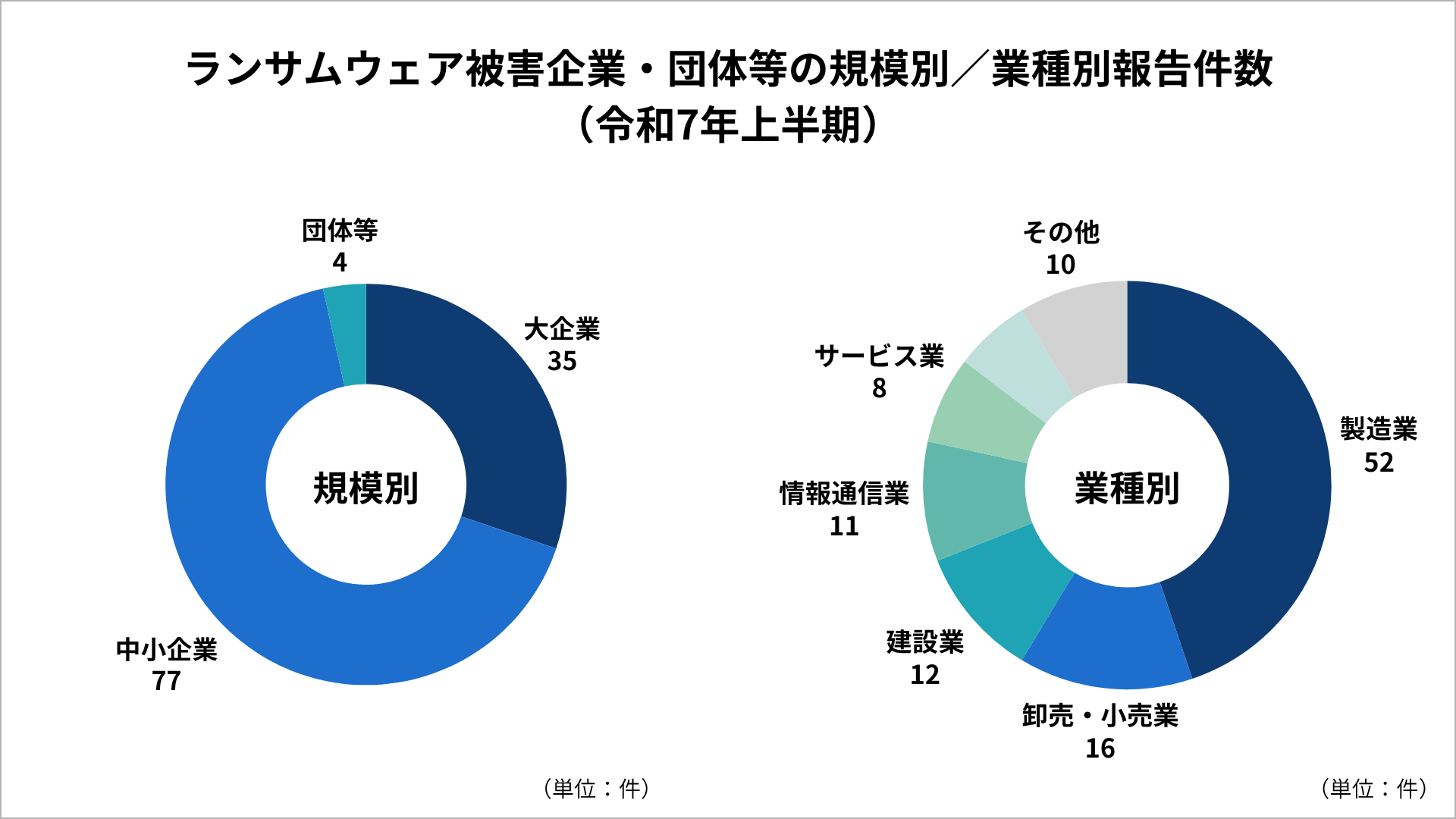

引用元:警察庁サイバー警察局:「令和7年上半期におけるサイバー空間をめぐる脅威の情勢等について」 こうした攻撃は大企業に限った話だと思われがちですが、実際には規模を問わず多くの企業がターゲットとなっています。同期間の被害報告のうち、中小企業が占める割合は約半数以上となっており、「うちの会社は規模が小さいから狙われない」という前提が通用しなくなっているのが現状です。

引用元:警察庁サイバー警察局:「令和7年上半期におけるサイバー空間をめぐる脅威の情勢等について」

引用元:警察庁サイバー警察局:「令和7年上半期におけるサイバー空間をめぐる脅威の情勢等について」 1-3.侵入経路の「隙」を狙う手口

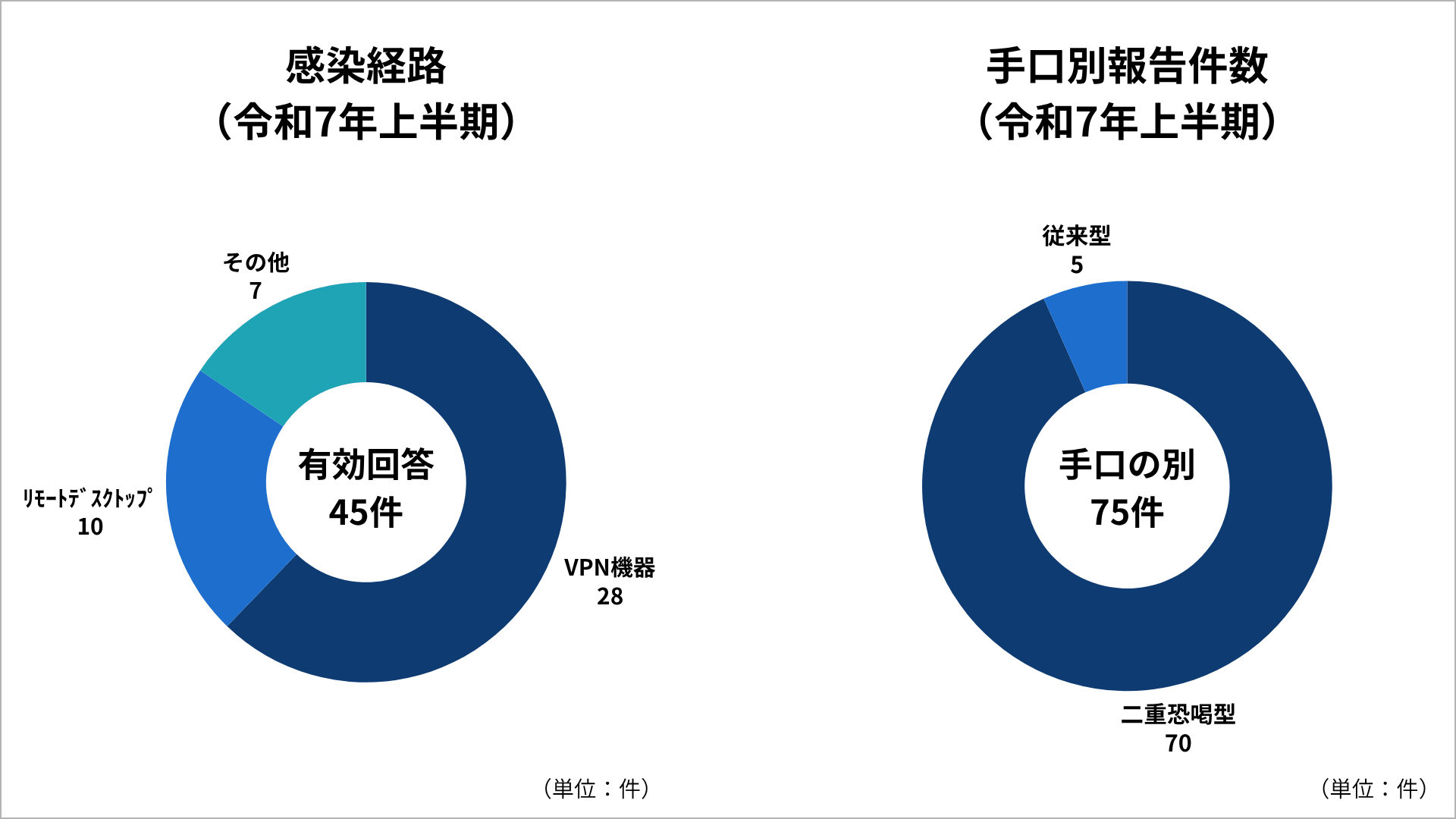

攻撃者が組織内に侵入を試みる際、最も多く利用される経路は、「VPN機器の脆弱性」や「リモートデスクトップの設定不備」です。これらは、近年のDX推進やテレワーク導入の際、スピード優先で構築されたインフラの「わずかな隙」が突かれた形と言えるかもしれません。

また、一度侵入を許してしまうと、ネットワーク内の端末が次々と暗号化されるだけでなく、盗み出された機密情報を盾に金銭を要求される「二重恐喝」へと発展するケースが、全体の約9割を占めており、「データを復旧できれば安心」というこれまでの常識だけでは、脅迫を防ぐことが難しくなっています。

引用元:警察庁サイバー警察局:「令和7年上半期におけるサイバー空間をめぐる脅威の情勢等について」

引用元:警察庁サイバー警察局:「令和7年上半期におけるサイバー空間をめぐる脅威の情勢等について」 2.何がこわい?インシデントとは

「インシデント(Incident)」とは、直訳すると「出来事」「付随的な事件」という意味ですが、ITセキュリティの文脈では「情報セキュリティを脅かす事象」を指します。

「ウイルスに感染した」「パスワードが漏れた」といった断片的な出来事だけが怖いのではありません。インシデントが真に恐ろしいのは、それが引き金となって生じる「連鎖的なダメージ」にあります。企業が直面するリスクは、大きく以下の3つのフェーズで進行します。

2-1.【フェーズ1】直接的な「事業停止」リスク

最も身近で影響の大きいリスクは、システムが機能しなくなることです。

現代のビジネスはWebシステムやアプリに深く依存しています。もしランサムウェア等でデータが暗号化されてしまえば、ECサイトの販売停止や顧客管理システムへのアクセス不能、あるいは工場ラインの停止といった事態を招きかねません。

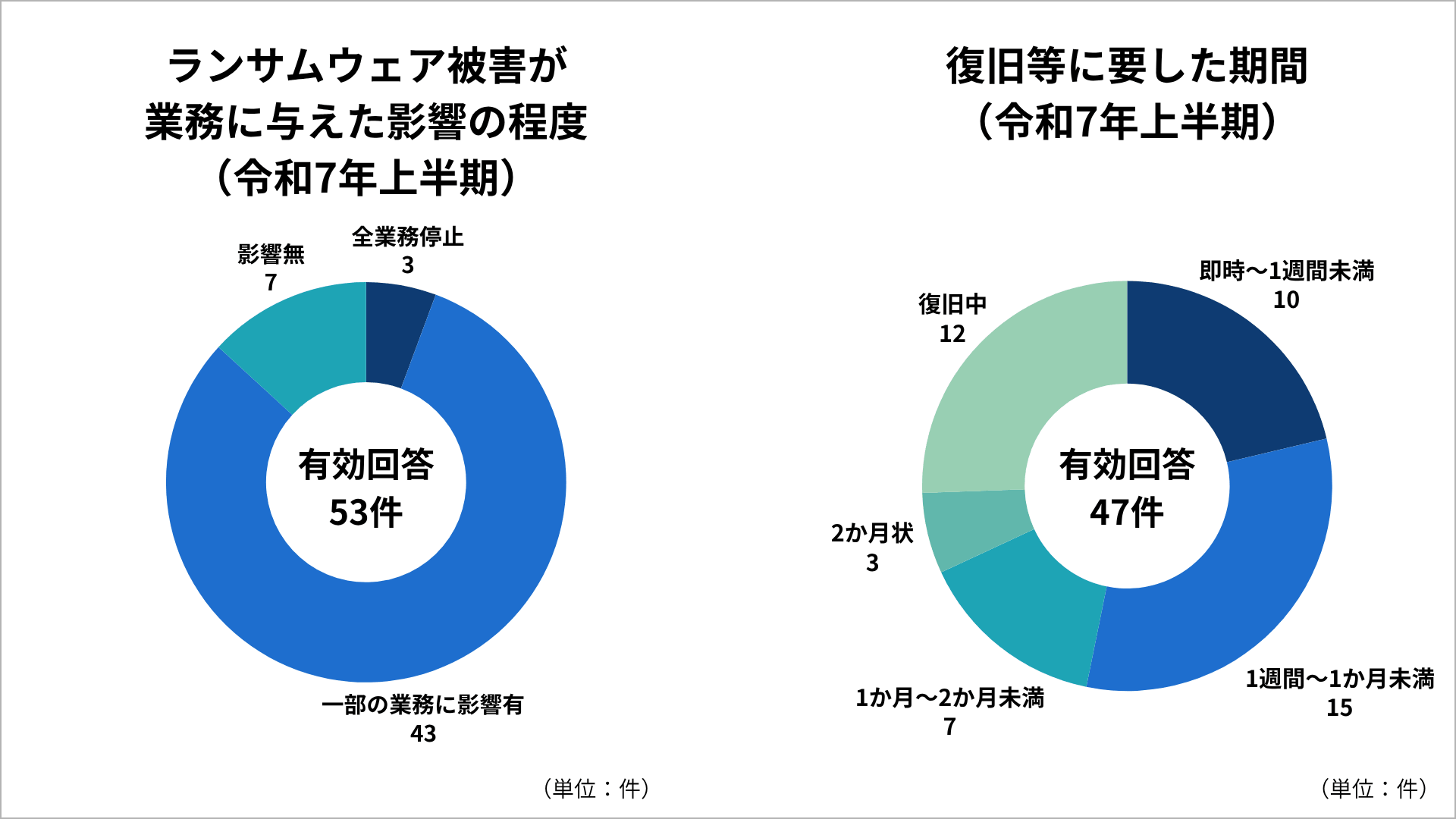

警察庁のレポートでも、ランサムウェア被害に遭った組織の約8割超が「業務が完全に、または一部停止した」と回答しています。復旧までに数週間を要するケースも珍しくなく、その期間の営業機会の損失は、企業にとって非常に大きな負担となります。

引用元:警察庁サイバー警察局:「令和7年上半期におけるサイバー空間をめぐる脅威の情勢等について」

引用元:警察庁サイバー警察局:「令和7年上半期におけるサイバー空間をめぐる脅威の情勢等について」 2-2.【フェーズ2】「経済的・法的」な損害リスク

次に直面するのが、目に見える形での大きな「コスト」です。

日本ネットワークセキュリティ協会(以下、JNSA)のレポートによると、国内で発生したランサムウェア感染被害における1組織あたりの平均損害額は約6,000万円(2022年7月~2024年6月の期間)と算出されています。

この損害額の内訳には、原因調査や弁護士への相談料といった「事故対応費用」をはじめ、顧客への詫び状送付やコールセンター設置にかかる「事後対応費用」、さらには汚染されたシステムの再構築や再発防止策の導入といった「復旧費用」など、外部への直接的な支出がすべて含まれています。

しかし、ここで注意しておきたいのは、この数字には含まれていない損失が数多く存在する点です。インシデント対応にあたる自社社員の方々の膨大な工数や、システム停止によって本来得られるはずだった売上が失われる「営業停止による利益損失」などは、ここには加味されていません。

これら「目に見えない内部コスト」や、将来的な減収のリスクまでを合わせると、企業が受ける実質的なダメージは、統計上の平均額を大きく上回る可能性も十分に考えられます。

2-3.【フェーズ3】最も回復が困難な「社会的信頼」の失墜

こうした直接的な損失以上に、時間をかけて向き合わなければならないのが、目に見えない「信頼」への影響です。

万が一、「セキュリティ管理に課題がある」という印象を一度持たれてしまうと、既存のお客様の離反だけでなく、新しい商談の機会を逃したり、採用活動において候補者から敬遠されるといった、中長期的なブランドへの影響が生じかねません。

特にBtoB企業の場合、お取引先から「サプライチェーン全体の脆弱性(弱点)」とみなされてしまうリスクも、昨今では現実味を帯びてきています。一度損なわれてしまった信頼を元の水準まで戻すには、事故対応に要した以上の時間と、地道な積み重ねが必要になるのがインシデントの最も恐ろしい側面と言えるでしょう。

3.事例から学ぶ

JNSAのレポートでは、実際に発生したインシデントをもとに、その被害の全容が詳細に分析されています。ここでは、特に示唆に富む4つの事例について、その内訳を見ていきましょう。

3-1.【ケース1】なりすましメールからマルウェア感染

-

業種:各種団体

-

従業員規模:20~999名

-

概要:取引先を装ったメールに添付されていたWordファイルを開き、マクロ(コンテンツ)を有効化したことでマルウェアに感染。

-

被害・対応内容:数万件のメールアドレスが漏洩したおそれが生じ、組織内の全端末の調査や、専門家によるコンサルティング、EDR(事後検知システム)の導入などを余儀なくされた。

-

損害額:約2,000万円以上(内部工数:2人月)

-

被害者コメント:被害前はセキュリティ対策が不十分でログなどの記録も存在しなかったため、被害規模や影響の調査範囲が膨大となり、相当な対応費用を要した。

3-2. 【ケース2】海外拠点を経由したランサムウェア感染

-

業種:商社

-

従業員規模:1,000名以上

-

概要:海外拠点のVPN機器から侵入され、ネットワーク経由で日本本社のシステムまで被害が拡大した。

-

被害・対応内容:国内サーバーが感染し、バックアップデータまでもが暗号化。システムの復旧に約2か月、業務の完全な正常化には約半年を要した。

-

損害額:約4,000万円(内部工数:40人月)

-

被害者コメント:明日は我が身。いくら多層防御を重ねてもすべての攻撃を100%止めることは不可能。被害を受けることも想定した対策も必要。

3-3. 【ケース3】保守解約が招いた、二重脅迫を伴うインシデント

-

業種:製造

-

従業員規模:20~999名

-

概要:保守契約を解約していた古いVPN機器の脆弱性を突かれ、データセンター内のサーバーが感染。

-

被害・対応内容:データの暗号化に加え、情報を公開すると脅す「二重脅迫」が発生。コールセンターの設置やお詫び状の送付など、対外的な対応に追われ、正常化まで約7か月を要した。

-

損害額:約1億2,400万円(内部工数:不明)

-

被害者コメント:情報セキュリティの指揮官がおらず、インシデント発生時に何から手を付ければいいのかわからなかった。VPN機器の保守サービスを途中解約してしまっていたことに起因。目先の利益に捉われ、セキュリティ対策にかけるコストを削った場合のリスクについて想定が十分ではなかった。同業他社で同様の事案が起きていることの把握もできていなかった。

3-4. 【ケース4】バックアップと迅速な対策の重要性

-

業種:情報通信

-

従業員規模:1,000名以上

-

概要:原因不明の侵入によりサーバー複数台が感染し、個人情報流出のおそれとシステム停止が発生。

-

被害・対応内容:法律相談や再発防止策の検討、EDRの導入を実施。復旧完了まで約1か月を要した。

-

損害額:約1億6,100万円(内部工数:60人月)

-

被害者コメント:バックアップから復元するための数日間、我慢すれば戻ると思えるだけで、現場が頑張ることができるため、バックアップから復元できるようにしておくことが重要。バックアップの世代管理、リストア手順のシミュレーションも実施しておく必要がある。EDR導入は検討していたが、導入前に被害にあってしまった。必要なセキュリティ対策は早めに取り入れておく必要性を感じた。

参照:JNSA(NPO法人 日本ネットワークセキュリティ協会):「インシデント損害額調査レポート 別紙 2025年版」

4.これからの対策

事例から明らかなように、現代のサイバー攻撃は「完全に防げるか」という段階を超え、「侵入されることを前提に、いかに被害を最小化し、素早く復旧するか」というレジリエンス(回復力)が問われるフェーズに入っています。具体的に、企業が取り組むべき対策は大きく3つの柱に集約されます。

4-1.「入口」と「内部」の多層防御を再構築する

事例にもあった通り、VPN機器の脆弱性やメールのマクロ実行は、依然として主要な侵入経路です。まずはこれらを塞ぐ「入口の対策」が基本ですが、それに加えて「侵入された後にいち早く気づく」ための仕組みが不可欠です。

具体的には、VPN機器やOSのアップデートを自動化・定期化して脆弱性を放置しない体制を整えること、端末の挙動をリアルタイムで監視し不審な動きを遮断するEDR/MDRを導入すること、そして万が一IDが盗まれても侵入を許さない多要素認証(MFA)を徹底することが、現代の「最後の砦」となります。

4-2.「命綱」であるバックアップの守り方を捉え直す

【ケース2】や【ケース4】が示す通り、単にバックアップを取っているだけでは不十分なケースが増えています。ネットワークから隔離された場所に保管する「オフラインバックアップ」や、クラウドを活用した「多世代管理」を行い、攻撃者の手が届かない場所にデータを保護する必要があります。また、いざという時に「本当に復元できるか」の訓練を定期的に行っておくことが、現場の混乱を防ぎ、復旧までの時間を劇的に短縮させる鍵となります。

4-3.セキュリティを「コスト」ではなく「事業継続投資」と捉える

【ケース3】の「保守契約の解約」が招いた損害は、目先のコスト削減が深刻な経営リスクに直結することを示しています。セキュリティ対策は、何も起きないときにはリターンが見えにくいものですが、万が一の際の損失を抑え、事業を止めないための重要な「投資」です。自社に専門の指揮官がいない場合でも、信頼できるパートナーと協力し、最新の脅威トレンドを常にキャッチアップできる体制を構築しておくことが、結果として最も効率的なリスク管理に繋がります。

5.まとめ

ここまで、JNSAや警察庁のレポートをもとに、国内におけるサイバーインシデントの実態と、発生時に企業が直面する具体的な影響について見てきました。

紹介した事例からもわかる通り、現代のサイバー攻撃は非常に巧妙化しており、どれほど対策を講じていても「100%防ぎきる」ことは容易ではありません。しかし、被害に遭った際の損失を最小限に留め、事業を早期に再開できるかどうかは、事前の準備によって大きく変わります。

セキュリティ対策は、一見するとリターンが見えにくい「コスト」と捉えられがちですが、実際には「事業の継続性」を担保するための不可欠な基盤であり投資です。万が一の際に、自社の資産やステークホルダーからの信頼をどのように守り抜くか、そのための備えを平時から整えておくことは、デジタル社会においてビジネスを推進する上での大切なマナーとも言えるでしょう。

参考:

JNSA(NPO法人 日本ネットワークセキュリティ協会):「インシデント損害額調査レポート 別紙 2025年版」

警察庁サイバー警察局:「令和7年上半期におけるサイバー空間をめぐる脅威の情勢等について」